Mã độc tống tiền lây nhiễm vào máy tính của nạn nhân bằng cách khai thác lỗ hổng của Microsoft Windows được mô tả và vá lỗi tại Microsoft Security Bulletin MS17-010. Việc khai thác sử dụng “Eternal Blue” đã được công bố trong Shadowbrokers dump vào ngày 14 -4 vừa qua.

Trước khi các thông tin gây chấn động về mã độc này được báo chí đề cập thì các sản phẩm của Kaspersky Lab đã phát hiện và ngăn chặn thành công một số lượng lớn các cuộc tấn công ransomware trên khắp thế giới. Trong các cuộc tấn công này, dữ liệu được mã hóa với phần mở rộng ".WCRY" được thêm vào tên tập tin.

Cách thức và quy mô tấn công

Phân tích cho thấy cuộc tấn công, được gọi là "WannaCry", được bắt đầu thông qua việc triển khai mã từ xa SMBv2 trong Microsoft Windows. Khai thác này (có tên mã là "EternalBlue") đã được làm sẵn trên internet thông qua Shadowbrokers dump vào ngày 14 -4 -2017 và được vá bởi Microsoft vào ngày 14-3.

Thật không may, có vẻ như nhiều tổ chức và người dùng chưa cài đặt bản vá này. Điều đáng lo ngại là không những các máy tính Windows chưa được vá đang phơi bày các dịch vụ SMB của họ có thể bị tấn công từ xa bằng khai thác "EternalBlue" và bị lây nhiễm bởi WannaCry, mà kể cả các máy tính không tồn tại lỗ hổng vẫn có khả năng bị hạ gục dễ dàng.

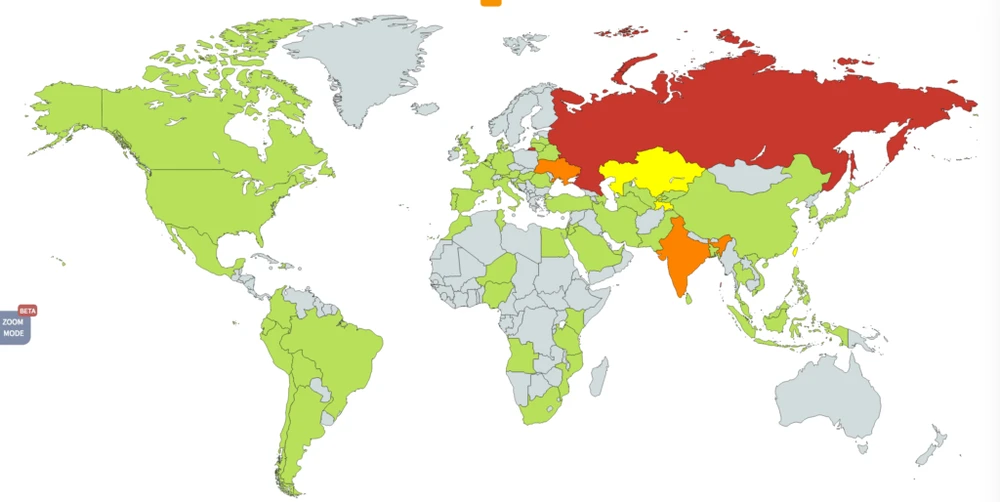

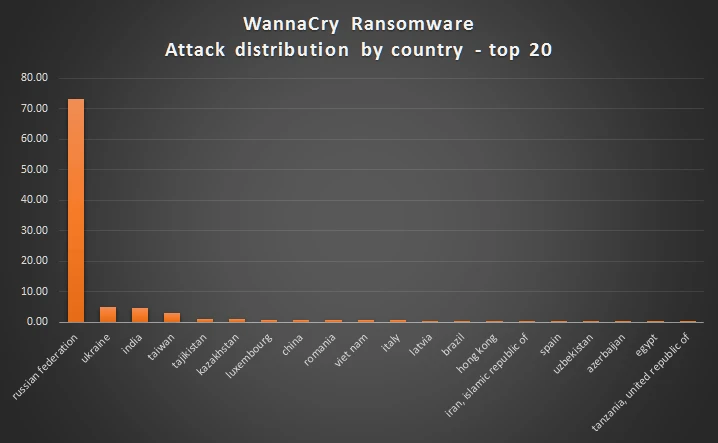

Tuy nhiên, lỗ hổng này được xem là yếu tố chính gây ra sự bùng nổ của WannaCry. Top 20 quốc gia và vùng lãnh thổ bị ảnh hưởng nhiều nhất bao gồm: Nga, Ukraine, Ấn Độ, Tajkistan, Kazakhstan, Luxembour, Trung Quốc, Romania, Việt Nam, Đài Loan (Trung Quốc)... Những ghi nhận này có thể bị hạn chế và có thể chưa thể hiện được bức tranh toàn cảnh, số lượng thực tế có thể cao hơn.

Top 20 quốc gia bị ảnh hưởng nhiều nhất

Top 20 quốc gia bị ảnh hưởng nhiều nhất Các giải pháp bảo mật của Kaspersky Lab đã phát hiện được các mã độc tống tiền liên quan đến WannaCry, bảo vệ người dùng cá nhân và doanh nghiệp an toàn trước sự bùng phát nguy hiểm. Thành phần System Watcher (Giám sát hệ thống) có trong giải pháp Kaspersky Internet Security cho người dùng cá nhân và Kaspersky Security for Business là lá chắn then chốt để bảo vệ dữ liệu của người dùng trước sự tấn công của WannaCry hay bất kỳ phần mềm tống tiền nào. Thành phần System Watcher có khả năng phục hồi lại trạng thái ban đầu những thay đổi được thực hiện bởi phần mềm tống tiền trong trường hợp một mẫu độc hại đã vượt qua các lớp phòng thủ khác.

Phần mềm độc hại hướng tới một trang có mã QR ở btcfrog

Phần mềm độc hại hướng tới một trang có mã QR ở btcfrog Ngoài ra, công nghệ Intrusion Detection có trong các giải pháp của Kaspersky Lab có thể chặn đứng sự lây nhiễm của WannaCry từ cấp độ mạng. Các chuyên gia của Kaspersky Lab hiện đang tiếp tục làm việc về khả năng tạo ra một công cụ giải mã để giúp đỡ các nạn nhân. Hãng bảo mật này sẽ cập nhật khi công cụ này sẵn sàng. Hoặc cộng đồng có thể theo dõi tại trang www.nomoreransom.org* để tìm kiếm công cụ giải mã phù hợp.

Tên các phát hiện của Kaspersky Lab liên quan đến WannaCry:

· Trojan-Ransom.Win32.Scatter.uf

· Trojan-Ransom.Win32.Scatter.tr

· Trojan-Ransom.Win32.Fury.fr

· Trojan-Ransom.Win32.Gen.djd

· Trojan-Ransom.Win32.Wanna.b

· Trojan-Ransom.Win32.Wanna.c

· Trojan-Ransom.Win32.Wanna.d

· Trojan-Ransom.Win32.Wanna.f

· Trojan-Ransom.Win32.Zapchast.i

· Trojan.Win64.EquationDrug.gen

. Trojan.Win32.Generic

Các phần mở rộng mà mã độc nhắm tới để mã hóa gồm các nhóm định dạng sau:

1. Các phần mở rộng tập tin văn phòng thông thường được sử dụng (.ppt, .doc, .docx, .xlsx, .sxi).

2. Các định dạng văn phòng ít phổ biến và đặc thù của quốc gia (.sxw, .odt, .hwp).

3. Lưu trữ, tập tin phương tiện (.zip, .rar, .tar, .bz2, .mp4, .mkv)

4. Email và cơ sở dữ liệu email (.eml, .msg, .ost, .pst, .edb).

5. Các tập tin cơ sở dữ liệu (.sql, .accdb, .mdb, .dbf, .odb, .myd).

6. Mã nguồn và tập tin dự án của nhà phát triển (.php, .java, .cpp, .pas, .asm).

7. Khóa và chứng chỉ mã hóa (.key, .pfx, .pem, .p12, .csr, .gpg, .aes).

8. Các tác giả thiết kế đồ hoạ, tác giả và nhiếp ảnh gia (.vsd, .odg, .raw, .nf, .svg, .psd).

9. Tập tin máy ảo (.vmx, .vmdk, .vdi).