Botnet, hay còn gọi là mạng lưới các thiết bị công nghệ bị nhiễm phần mềm độc mà tội phạm mạng có thể lợi dụng để triển khai hàng loạt các cuộc tấn công tự động, chẳng hạn như DDoS.

“Mirai là một trong những ví dụ điển hình về tấn công botnet. Phần mềm độc hại này hoạt động bằng cách quét mạng internet để tìm các thiết bị IoT có mật khẩu yếu, sau đó sử dụng thông tin đăng nhập có sẵn để truy cập và lây nhiễm các thiết bị này. Các thiết bị bị nhiễm trở thành một phần của mạng lưới botnet và tội phạm mạng có thể thực hiện nhiều hành vi tấn công mạng khác nhau từ xa”, chuyên gia phân tích bảo mật Alisa Kulishenko của Kaspersky chia sẻ.

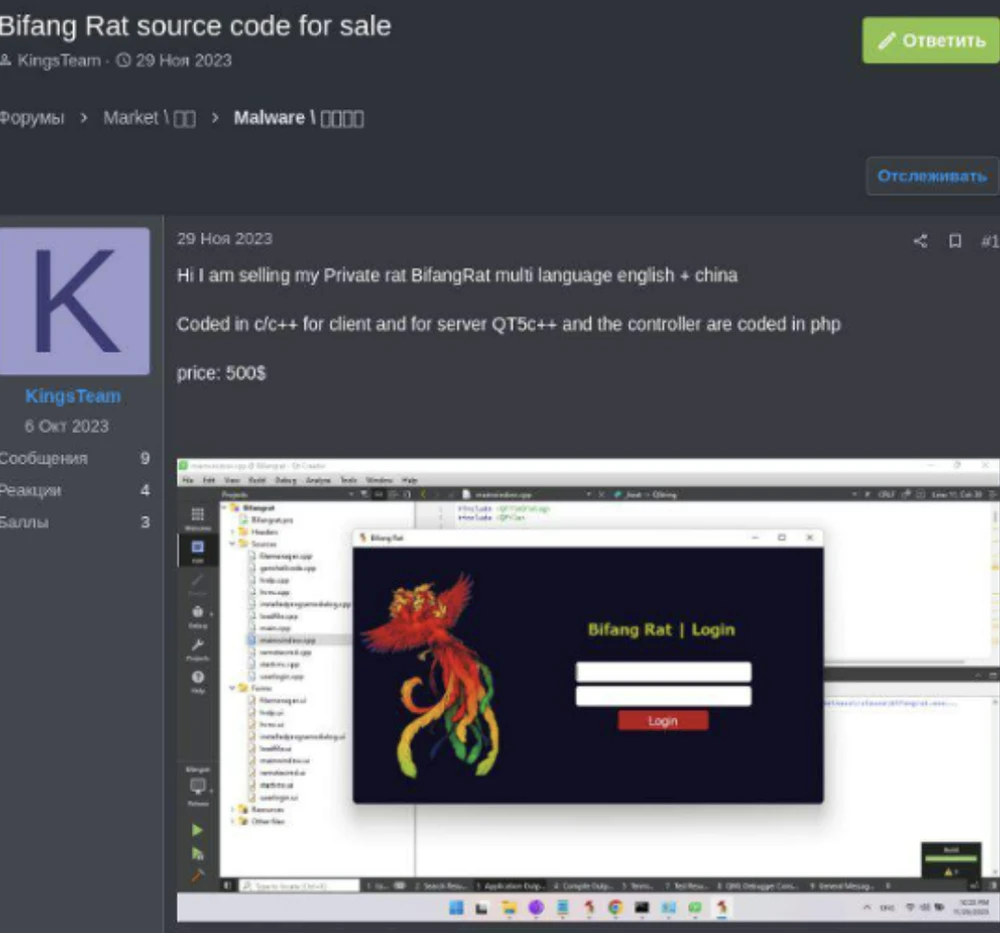

Các botnet tương tự Mirai thường được các kẻ tấn công tạo ra với mục đích buôn bán rộng rãi. Theo đó, quy trình lây nhiễm, loại phần mềm độc hại, cơ sở hạ tầng và kỹ thuật lẩn trốn các công cụ phát hiện phần mềm độc hại được thiết kế riêng biệt cho từng mục đích của kẻ tấn công. Giống như món "hàng hóa" được rao bán trên thị trường dark web, mức giá của chúng dựa trên chất lượng mà thay đổi khác nhau. Trong năm nay, giá botnet thấp nhất là 99 USD, còn những mạng lưới phức tạp hơn có thể lên tới 10.000 USD.

Ngoài việc mua các botnet có sẵn, kẻ tấn công còn có những cách thức tiết kiệm hơn để sở hữu những mạng lưới này, tội phạm mạng có thể truy cập miễn phí hoặc phải trả phí từ 10 đến 50 USD để vào mã nguồn bị rò rỉ.

Để phòng chống các mối đe dọa liên quan đến hoạt động tội phạm mạng trên dark web, Kaspersky khuyến nghị người dùng thực hiện các biện pháp bảo mật sau: Sử dụng giải pháp Kaspersky Digital Footprint Intelligence, công cụ này giúp các nhà phân tích bảo mật biết được cách tin tặc nhìn nhận về tài nguyên của công ty, từ đó, có thể phát hiện các lỗ hổng bảo mật mà tội phạm mạng có thể khai thác; Sử dụng giải pháp bảo mật điểm cuối đáng tin cậy như Kaspersky Endpoint Security for Business, được trang bị khả năng phát hiện dựa trên hành vi và kiểm soát các hoạt động bất thường…